某次市护总结

免责声明

本次测试均在有授权,且在现场符合要求的情况下进行测试,请大家切勿非法渗透。

传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢

查看评分标准,收集资产

这次数据分给的比较高,所以重点是找数据

思路分析

- 0-nday攻击 内网横向 获取敏感数据

- 弱口令爆破OA以及其他后台系统

- sql注入拿到数据库权限

- wx公众号资产测试

0x01 公众号入口

现在大多数的web资产都部署有waf等设备,部分企业的小程序或者微信公众号可能会有所忽略,可以尝试从apk或者公众号以及小程序入手

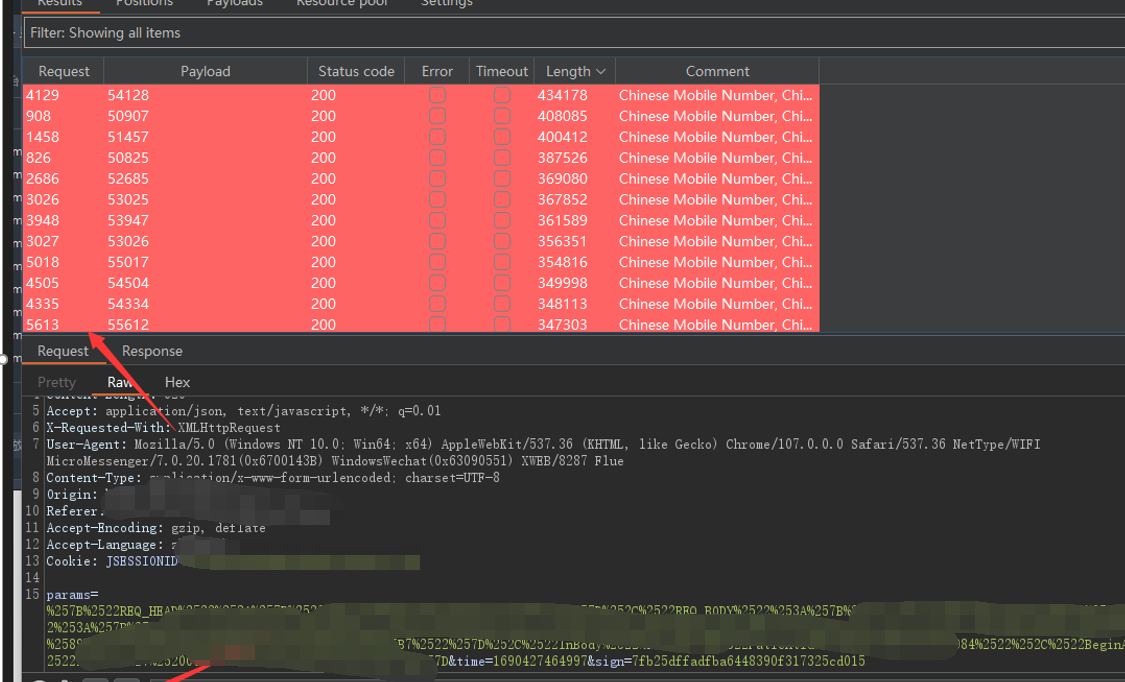

本次主要是从微信公众号获取挂号链接进行id遍历,从而获取到整个医院的所有数据 其中身份证、手机号、姓名以及病例信息等。

1 | POST /WxApp/xxx HTTP/1.1 |

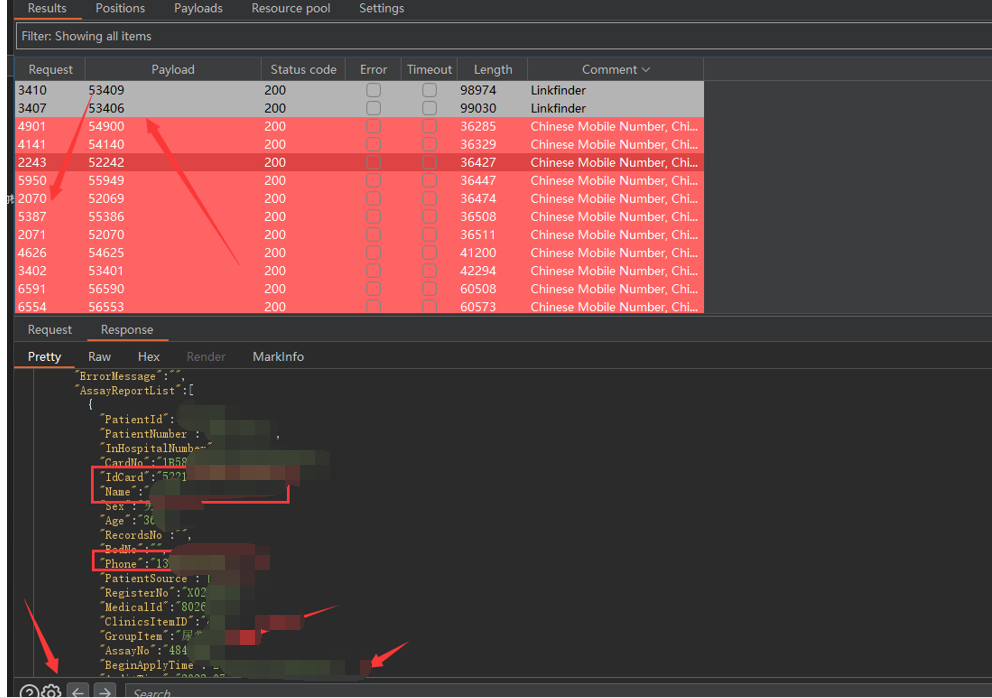

点击查询,抓包其中PatientId参数可控,可以遍历id,从而获取其他用户数据 由于参数过大,这里只遍历后5位,证明存在即可。

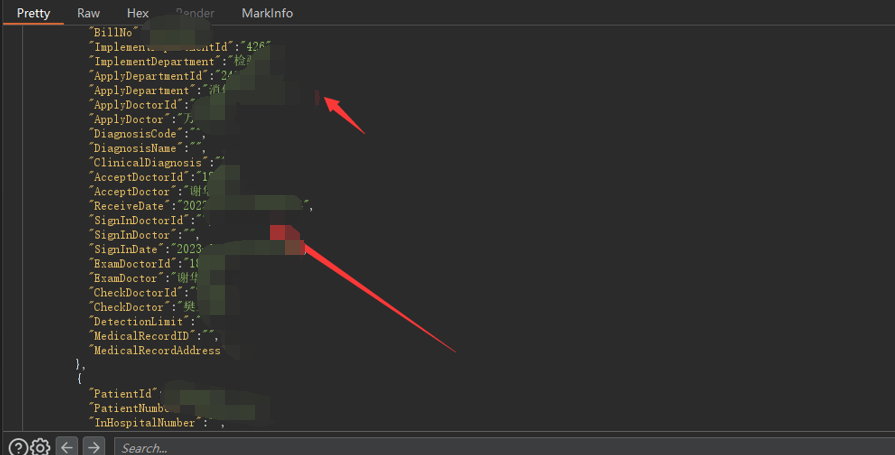

查看响应

可以看到门诊数据身份证等敏感信息。修改id可以达到遍历全院所有医患数据。

0x02 暴力破解YYDS

暴力破解常见思路

- 无验证码

- 验证码可复用

- 提示账户不存在/密码错误

- 前端校验 修改返回码

- 传输加密 (这种需要js逆向分析)

无验证码模式

针对无验证码的模式,我的思路一般是直接字典一把梭哈 用户可以利用常见的 admin test ceshi 123 sysadmin等

fuzz字典推荐 :https://github.com/TheKingOfDuck/fuzzDicts/tree/master

密码可以先跑弱口令,无果可以尝试生成社工字典。github一搜就有一大堆

我个人喜欢用 https://github.com/zgjx6/SocialEngineeringDictionaryGenerator

验证码复用

这种其实遇到的其实蛮多的,很多时候有的师傅看到验证码就直接跳过了,其实很多时候的验证码是可以直接复用爆破的,也有的是删除验证码字段即可绕过,思路就和无验证码是一样的。

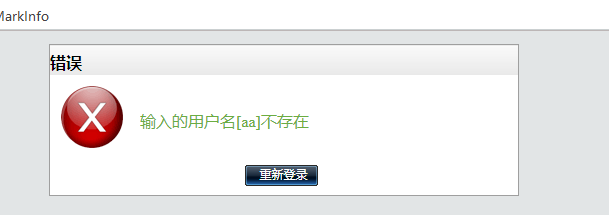

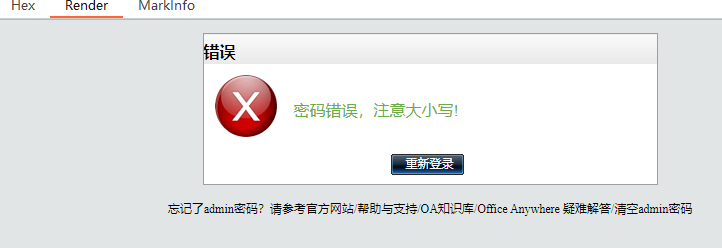

账户不存在/密码错误

这种是我最喜欢的了,这种是首先跑一遍用户字典,密码我通常会填123456 然后看回显。回显密码错误的就直接搞个大的密码字典直接跑,有时候运气好,还能跑出来几个123456 密码的用户

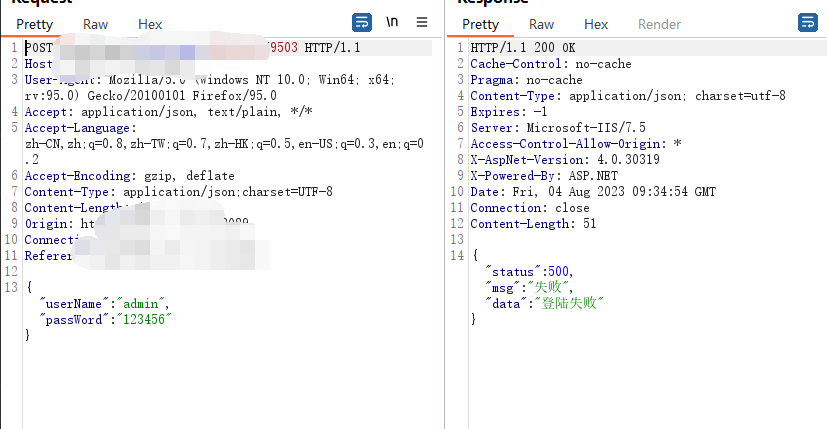

案例

这里遇到的是一个医院的OA系统

以前爆破OA从来没有成功过

后面发现是自己姿势不对,跑字典的时候害怕太慢了,所以跑了小一会就直接放弃跑路了

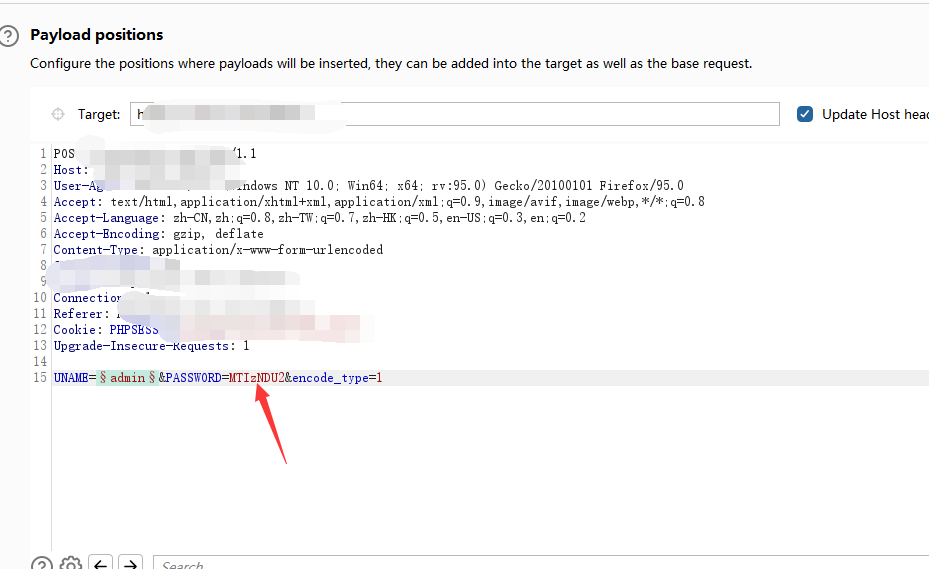

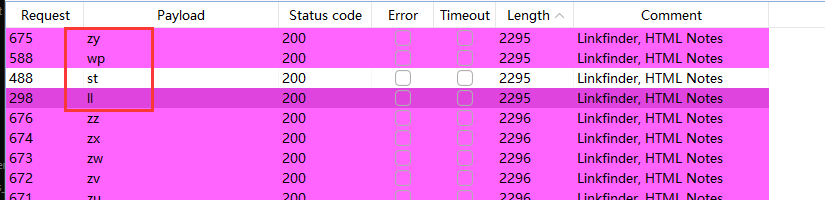

其实不然,很多时候等待字典跑完可能会有惊喜,我用的是一个爆破OA账户的字典,有差不多2w条,抱着不会成功的态度,跑着就丢在那里了,测完另外几个才想起这里还在跑,然后回来发现有个用户提示密码错误,然后手动测了一下几个弱口令,然后123进去了

这里密码base64了一下 也算是加密传输中的一种,不过太简单了,这种bp也可以直接跑。

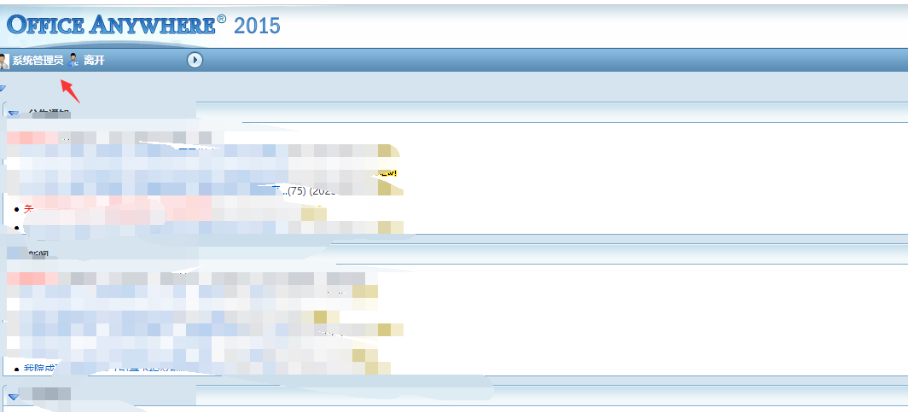

这里直接拿到4个账号,然后可以直接对这4个账号进行遍历密码爆破,最后成功进入后台

前端校验

这种有,但是不咋多 常见的就是去前端js查看正确返回的响应码是多少,然后拦截返回包,直接修改,有的是改true 然后删除一些msg 什么的,

废话不说 直接上案例

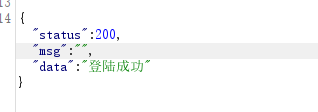

正常情况错误返回500,还有其他的信息 修改500为200 登录成功

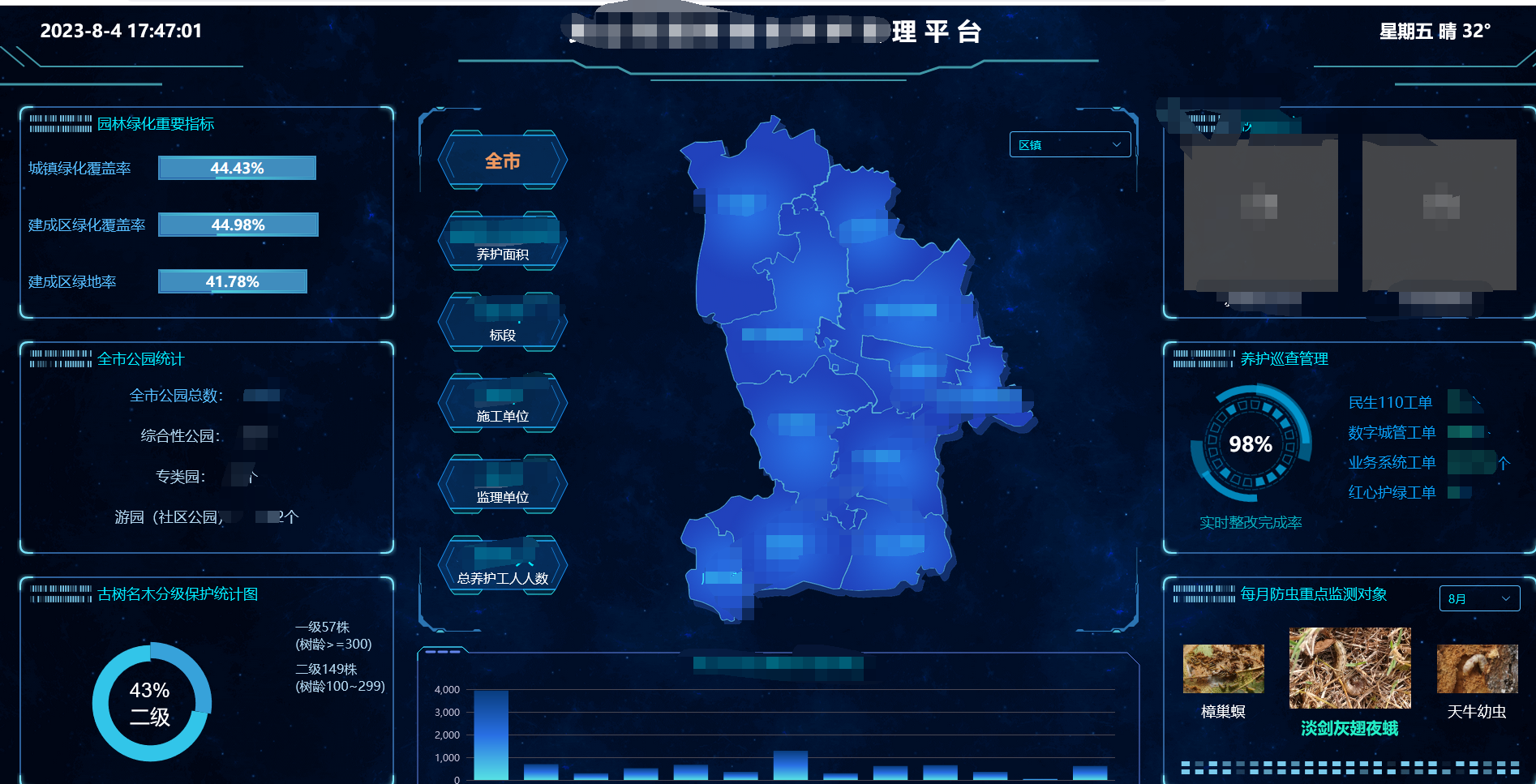

成功进入后台,也能获取到数据。

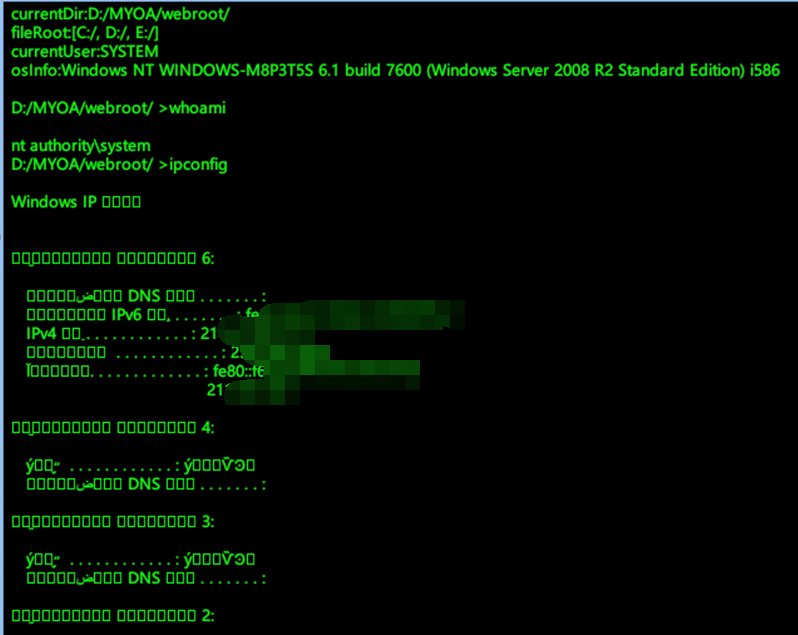

0x03 0-nday

思路就是 多总结收集常见的OA以及每年HW爆出来的常见的利用漏洞

例如 OA 利用常见的OA利用工具进行利用,或者自己有的0day或者未公开利用的1day啥的。 然后再进入内网横向,翻一翻配置文件什么的。

这里大佬也是直接穿越了三个网络 由互联网->教育网->内网

另外,旁边大佬还掏了个图书馆的0day 没好意思要 hh

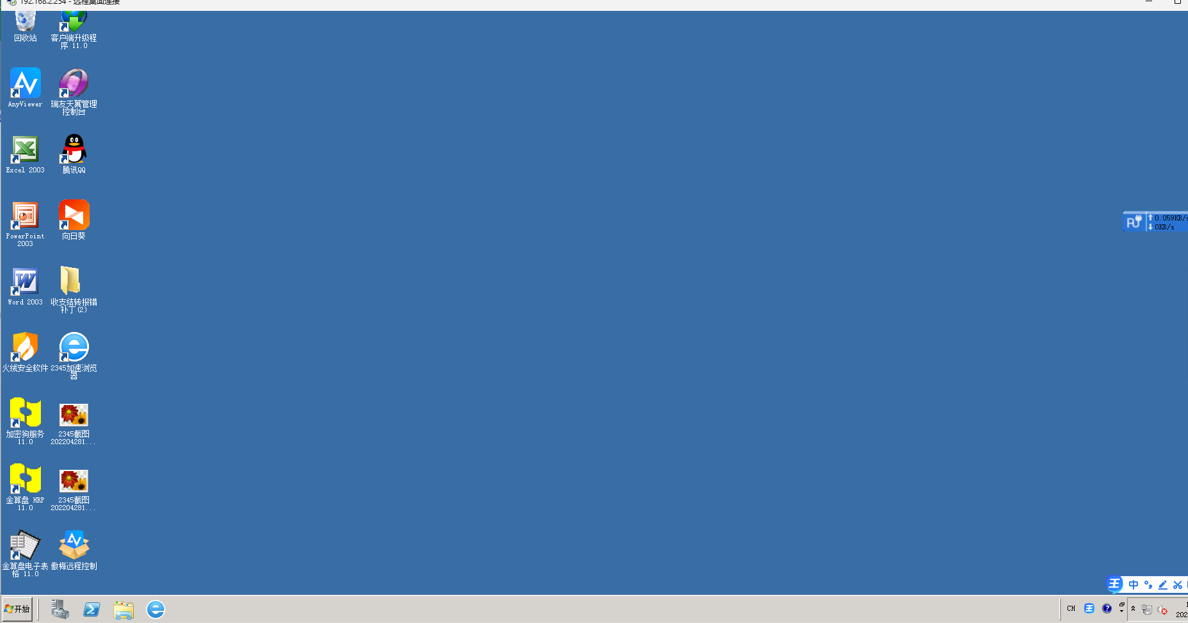

0x04 互联网虚拟云桌面

这里也是运气好,直接用弱口令就进了云桌面。

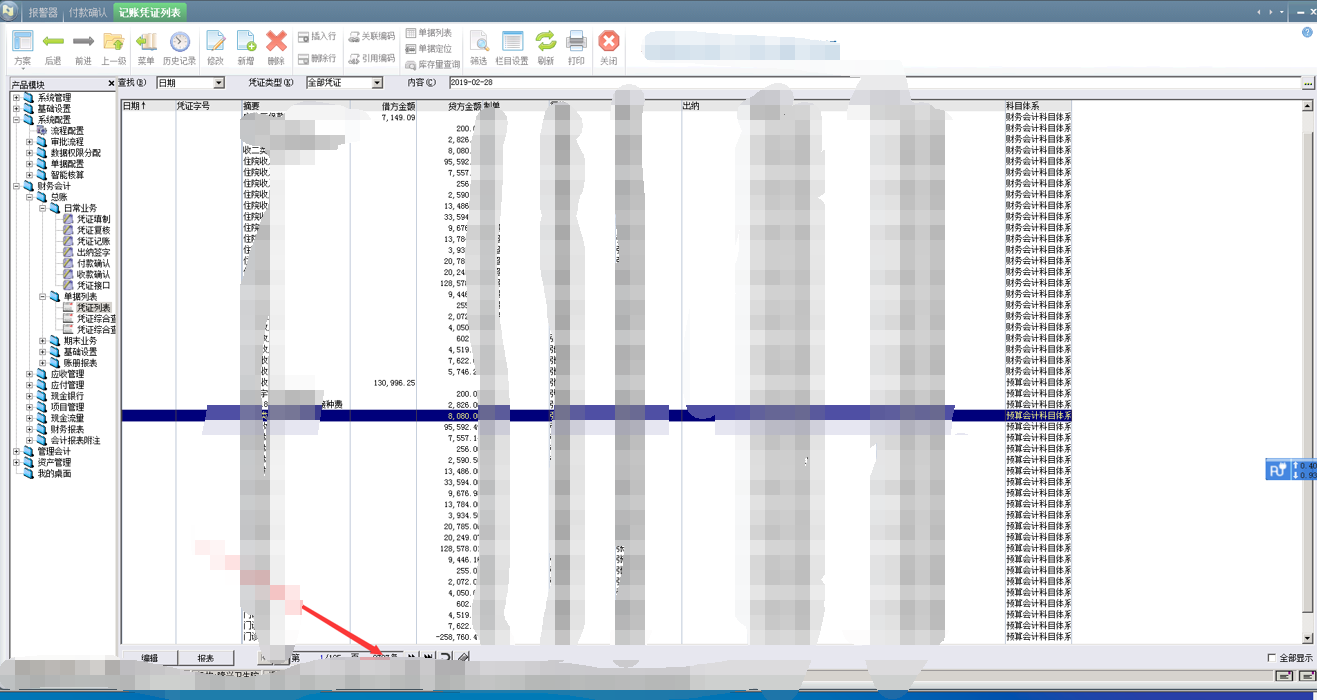

直接上线cs读了密码,起代理远程控制连接,也是拿到了财务管理系统的权限 拿到了不少数据

同时还扫到内网几个ms17010

总结

以上内容仅代表个人看法和观点,不足的地方还望各位大佬指正。

另外还有不少成果处理太麻烦就不写了,还有是依一些是大佬的成果,我写出来也不好,hh 主要是分享一下个人的一些心得和思路。

总之是跟着大佬学到了不少东西,不论是外网打点,还是内网的一些横向手段。大佬总是很低调,说话也很谦虚。只是在某个不经意之间,就直接偷偷拿了shell。

总之,学无止境,永远不要停止脚步!

- 本文标题:某次市护总结

- 创建时间:2023-08-01 21:17:10

- 本文链接:2023/08/01/某次市级hw总结/

- 版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!